روتينگ پروتكل IS-IS چيست؟

پروتكل مسيريابي IS-IS يكي از خانواده پروتكل هاي مسيريابي IP است و يك پروتكل Interior Gateway Protocol (IGP) براي اينترنت است كه براي توزيع اطلاعات مسيريابي IP در سراسر يك Autonomous System (AS) در يك شبكه IP استفاده مي شود. همانطور كه گفته شد IS-IS پروتكلي IGP است كه بر اساس Dijkstra Algoritm عمل مي كند. اگر در شبكه Enterprise بخواهيم پروتكل مناسبي با قابليت هاي پيشرفته انتخاب كنيم سراغ OSPF مي رويم اما براي سرويس دهنده ها IS-IS را انتخاب مي كنيم.

البته توجه داشته باشيد كه انتخاب تكنولوژي بر اساس مشخصه هاي متنوعي نظير بررسي نيازها، محيط، كاربرد، هزينه و سياست ها صورت مي گيرد. اين پروتكل بالاتر از لايه دو عمل مي كند و كاملا Protocol Independent است و براي انتقال و آپديت كردن نيازي به IP ندارد. اين پروتكل از آدرس هايي به نام NSAP يا NET استفاده مي كند. لازم به ذكر است كه به آپديت ها و اطلاعات در IS-IS، LSP گفته مي شود.

IS-IS يك پروتكل مسيريابي link-state است، به اين معني كه روترها اطلاعات توپولوژي را با نزديكترين همسايگان خود مبادله مي كنند. اطلاعات توپولوژي در سراسر AS پخش مي شود، به طوري كه هر روتر درون AS يك تصوير كامل از توپولوژي AS دارد. بنابراين، در يك پروتكل مسيريابي link-state، آدرس هاپ بعدي كه داده ها به آن ارسال مي شوند با انتخاب بهترين مسير انتهايي به مقصد نهايي تعيين مي شود.

پروتكل مسيريابي ISIS در اصل به عنوان يك پروتكل مسيريابي براي CLNP طراحي شده بود، اما شامل مسيريابي IP نيز شد. گاهي اوقات از نسخه توسعه يافته به عنوان IS-IS يكپارچه ياد مي شود.

تاريخچه پروتكل مسيريابي IS-IS:

اين پروتكل در دهه 80 توسط شركت Digital Equipment يا DEC به عنوان پروتكل مسيريابي براي ISO ارائه شده كه توسط GOISP براي استفاده دولتي اشاعه يافت. امروزه پروتكل محبوب IS-IS به عنوان راه حلي براي سرويس دهندگان جهت IP routing درون Core شبكه استفاده مي شود كه بي نياز از IP عمل مي كند.

هر روتر IS-IS اطلاعات مربوط به وضعيت محلي خود (اينترفيس هاي قابل استفاده و همسايگان قابل دسترسي و هزينه استفاده از هر رابط) را با استفاده از پيغام Link State PDU (LSP) به ساير روترها توزيع مي كند. هر روتر از پيامهاي دريافتي براي ايجاد يك پايگاه داده يكسان كه توپولوژي AS را توصيف مي كند، استفاده مي كند.

نحوه عملكرد پروتكل IS-IS:

پروتكل IS-IS به جاي IP از CLNP استفاده مي كند. به صورت پيش فرض، متريك همه Interface ها برابر با 10 است. قابليت VLSM و Subnetting با سايز متغير را پشتيباني مي كند. روت هاي IS-IS با داشتن Administrative Distance برابر 115 بهتر از روت هاي RIP با AD=120 هستند. قابليت Authentication را به صورت Clear Text ساپورت مي كند. پروتكل IS-IS مي تواند در آپديت هاي خود تنها تغييرات (Partial Update) را ارسال مي كند.

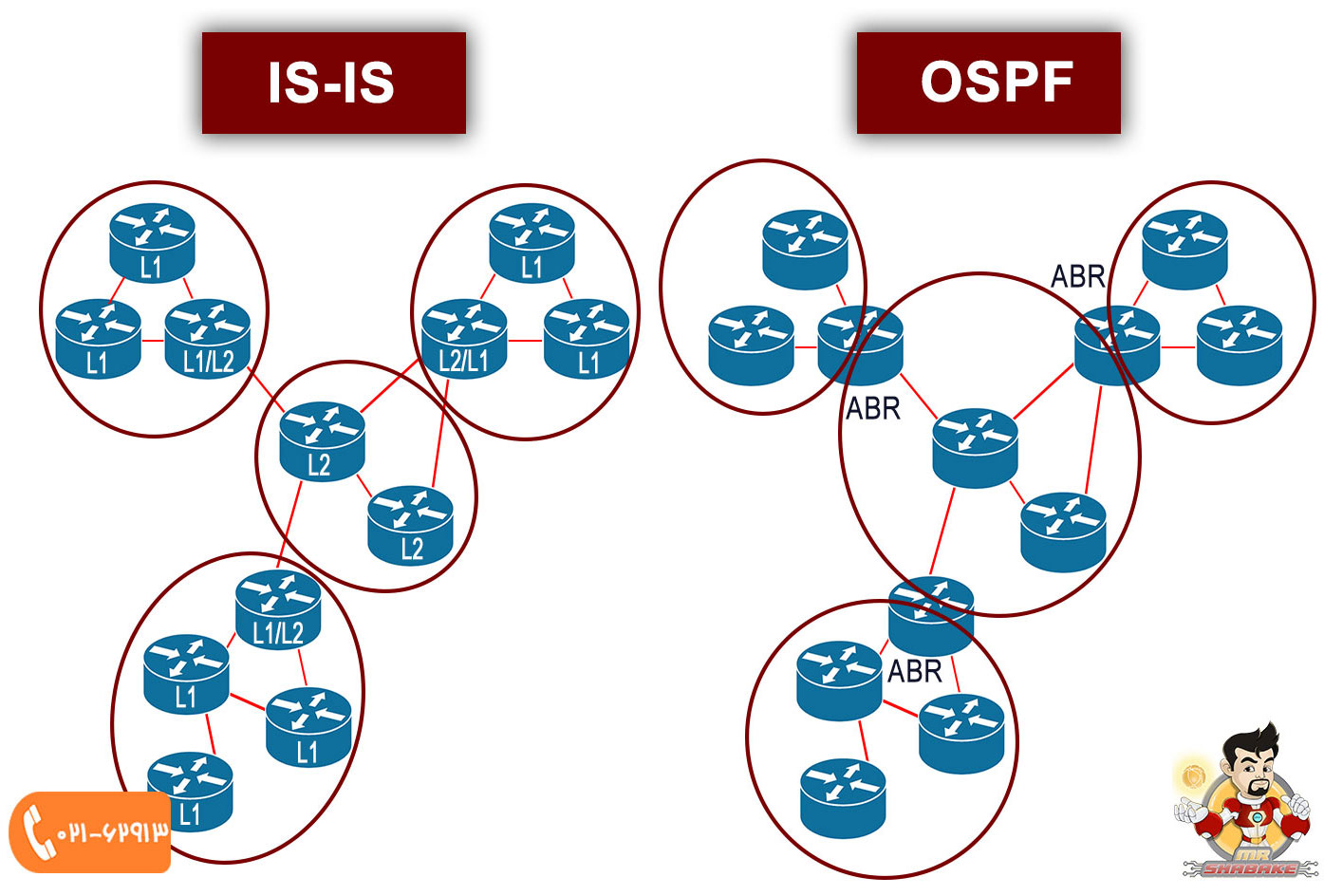

تفاوت ها و شباهت هاي IS-IS با OSPF:

ـ شباهت ISIS با OSPF:

- هر دو پروتكلي پويا براي Interior Routing هستند كه بر مبناي الگوريتم SPF و به صورت Link State عمل مي كنند.

- هر دو از الگوريتم Dijkstra براي پيدا كردن كوتاه ترين مسير SPF استفاده مي كنند.

- هر دو پروتكل از دو سطح، مرتبه لايه يا شاخه براي تشكيل توپولوژي بهره مي برند كه به صورت متمركز لايه Backbone نواحي را به هم متصل مي كند.

- مبناي كار هر دو پروتكل بر گايه Hello Message است.

ـ تفاوت ISIS با OSPF:

- به اطلاعات OSPF درون Update يا LSU، كه LSA گفته مي شود و آپديت هاي IS-IS كه LSP نام دارد.

- بر خلاف OSPF كه انواع متعددي LSA دارند، در IS-IS تنها دو نوع LSP وجود دارد كه شامل L1 و L2 مي باشد.

- IS-IS مشابه OSPF به ازاي دريافت LSP، يك ACK ارسال مي شود با اين تفاوت كه حتي اگر LSP نامفهوم باشد، آن را به بقيه Flood مي كند. به كمك اين مزيت پياده سازي IPv4 روي IS-IS به سادگي انجام شد در حاليكه OSPF براي پياده سازي IPv6 به مشكل خورد و نسخه OSPFV3 ايجاد گرديد.

- در IS-IS همه همسايگان در يك رسانه نظير اترنت با هم Adjacent مي شوند، اما LSP ها از طرف DIS فرستاده مي شوندكه در واقع از طرف Pseudo-node ارسال مي گردد.

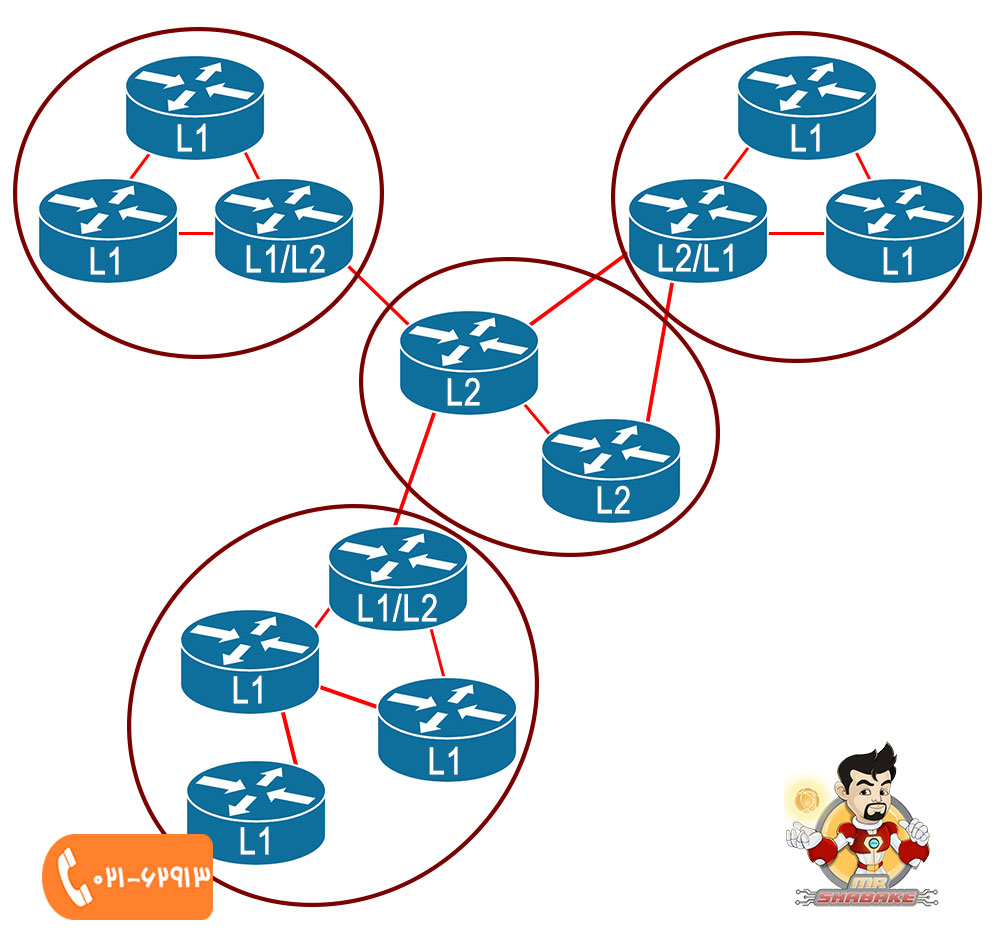

سلسله مراتب در پروتكل مسيريابي IS-IS:

- در IS-IS دو نوع Area وجود دارد كه شامل L1 و L2

- و سه نوع روتر وجود دارد به نام هاي L1 IS، L2 IS و L3 IS

روتر L1 مشابه يك Stub Router در OSPF است كه تنها از ناحيه خود خبر دارد و از بيرون آن هيچ نمي داند. در نتيجه يك Default Router به روتر L1/L2 به آن متصل است. اين روتر در واقع Area Border Router است كه ناحيه را به Backbone يعني L2 متصل مي كند. به طور كلي نقش يك روتر سيسكو به صورت پيش فرض Lever 1/2 IS مي باشد. روتر L2 روتري است كه در Backbone يا ناحيه L2 قرار دارد و كار Inter-Area Routing را درست مثل Backbone Internal Router در OSPF انجام مي دهد. اين روتر فقط با L2 ها سلام مي كند و ارتباط برقرار مي كند.

انواع بين IS ها:

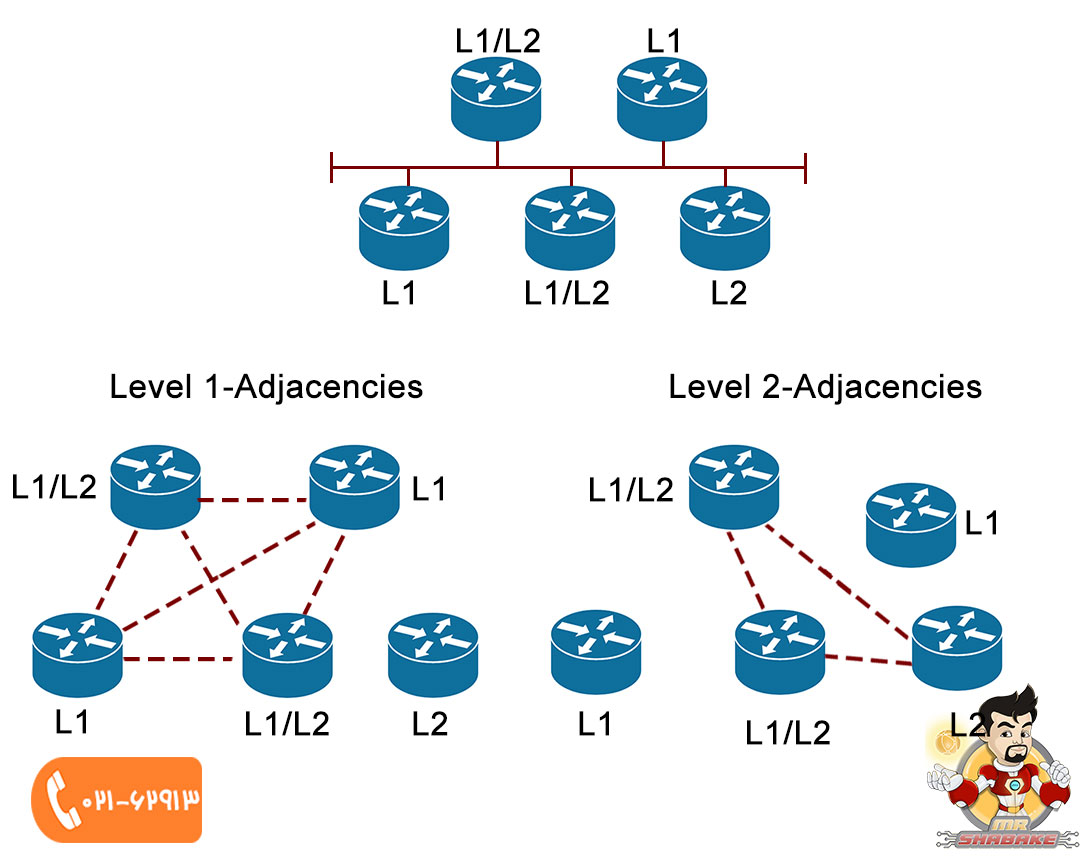

براي اينكه دو روتر همسايه با هم Adjacent شوند به Hello Message نياز است. اين سلام تنها بين دو روتر هم سطح رد و بدل مي شود كه شامل قوانين زير مي شود:

- تنها دو روتر هم سطح با هم Adjacent مي شوند.

- بايد دو روتر L1 براي Adjacent شدن در يك Area باشند.

- اگر Authentication تنظيم شده باشد بايد بين همسايگان يكسان باشد.

- MTU روي Interface هر دو روتر يكسان باشد.

ـ ارتباط روي لينك Point to Point:

- Hello Timer برابر با 10 ثانيه و Hold Time هم برابر 30 ثانيه است.

- ارتباط و Sync شدن همسايگان به وسيله CSNP برقرار مي شود.

- CSNP حاوي اطلاعات كامل لينك هاست.

ـ ارتباط در شبكه NBMA:

با اينكه اين ارتباط Multi-Access است اما به خاطر مشكلات حاصل از فقدان ذاتي Broadcast در اين نوع ارتباط پيشنهاد مي شود ارتباط همسايگي به صورت يك ارتباط P2P تنظيم گردد.

ـ ارتباط در شبكه Broadcast:

- هر روتر در اين شبكه به عنوان يك Interface براي يك روتر مجازي يا Pseudonode ديده مي شود.

- كل سگمنت LAN در نقش يك ورتر و هر روتر به صورت Interface آن ظاهر مي شود.

- براي انيكه از سلامت DIS مطمئن باشيم، هر 10 ثانيه 3 بار Hello ارسامل مي كند يهني سه برابر بقيه هر 3 ثانيه يك بار.

DIS چيست؟

DIS مخف Designated IS مي باشد. مشابه OSPF در رسانه Multi-Access، در IS-IS به يك نماينده از طرف همسايگان نياز داريم تا مسئول پخش Update ها شود. در حاليكه در يك ارتباط Point to Point نيازي به DIS يا Designated نيست.

نكاتي مهم در مورد DIS:

- برخلاف OSPF خبري از BDR نيست.

- انتخاب DIS بر اساس اولويت صورت مي گيرد.

- اولويت مجاز از 0 تا 127 و Default Priority برابر 64 است.

- هرگز يك IS با اولويت صفر نمي تواند DIS شود.

- اگر يك IS با اولويت بالاتر به رسانه متصل شود، در جا DIS مي شود.

- در صورت برابري اولويت، بالاترين آدرس MAC انتخاب مي شود، به آدرس لايه دو آن SNPA مي گوييم.

- از آنجا كه L1 ها با هم Adjacency دارند و L2 ها با يكديگر، پس در يك رسانه Broadcast يك DIS براي سطح L1 و يك DIS براي سطح L2 انتخاب مي شود كه ممكن است يك IS باشد.

- تمام IS ها با هم Adjacent مي شوند و DIS تنها مسئول پخش LSP هاست.

- DIS هر 10 ثانيه CSNP ارسال مي كند تا همه از SYNC بودن Database خود مطمئن شوند.

- DIS در زمان دريافت LSP به بقيه Acknowledge مي فرستد.

اين تصوير يك شبكه Ethernet با 5 روتر را نشان مي دهد كه در اني بين با توجه به L1 و L2 بودن Adjacency ها، دو DIS يكي بين L1 ها و ديگري بين L2 ها نتخاب مي گردد. نحوه Adjacency ها بين IS ها در تصوير نشاند دهده شده است.

جهت اطلاع:

پس از پيدايش پروتكل OSPF و استفاده همه گير از اين پروتكل، استفاده از پروتكل IS-IS منسوخ شده و همچنين مفاهيم آن نيز از سرفصل هاي دوره CCIE حذف شده است. بنابراين ما در اين مقاله سعي كرديم تا شما را به صورت مختصر با اين پروتكل آشنا نماييم.

سرور اچ پی

سرور اچ پی چگونه اتصال Multipoint to Point برقرار سازیم

چگونه اتصال Multipoint to Point برقرار سازیم ماژول سیسکو

ماژول سیسکو فایروال فورتی نت مدل Fortigate FG-80D

فایروال فورتی نت مدل Fortigate FG-80D CPU سرور

CPU سرور فلش مموري NAND چيست؟

فلش مموري NAND چيست؟ كانفيگ سرور HP

كانفيگ سرور HP آشنايي با تكنولوژي هاي Wi-Fi

آشنايي با تكنولوژي هاي Wi-Fi راهنماي انتخاب درست پچ كورد فيبر نوري

راهنماي انتخاب درست پچ كورد فيبر نوري آشنايي با سوئيچ سيسكو سري Catalyst 1000 :

آشنايي با سوئيچ سيسكو سري Catalyst 1000 :  مقايسه ميان سوئيچ ميكروتيك سري CRS و CSS

مقايسه ميان سوئيچ ميكروتيك سري CRS و CSS